ممارسات الأمان

تفتخر شركة Copyleaks بأخذ أمن البيانات والخصوصية على محمل الجد. ونضع على رأس أولوياتنا حماية عملائنا ونظامنا والبنية الأساسية لدينا، باستخدام أعلى مستويات الأمان.

إن القلق بشأن سلامة البيانات أمر شائع في العصر الرقمي الحالي الذي يتميز بجمع كميات هائلة من البيانات وأمن البيانات الضئيل. إن منع الوصول غير المصرح به إلى المعلومات الشخصية يعد قضية أساسية في جميع أنحاء العالم. وعلى الرغم من اتباع أفضل ممارسات الأمن السيبراني، فإن فرص حدوث خرق للبيانات ليست مستحيلة. لتخفيف مخاوف مستخدمينا بشأن أمن البيانات، توفر Copyleaks تشفيرًا عسكريًا بـ 256 بت مع اتصال SSL، مما يضمن أن محتوى مستندك وحسابك آمنان دائمًا.

ليس من غير المألوف أن يحاول المتسللون والأطراف الثالثة غير المصرح لها سرقة المعلومات الحساسة للمستخدمين عبر الإنترنت. ولهذا السبب قمنا بتعزيز تدابير الأمان وحماية البيانات لضمان سلامة مستخدمينا، كما هو موضح في بياننا القانوني الملتزم بالقانون والذي ينص على الشروط والأحكام الخاصة بخدمات موقعنا على الويب. توفر هذه الوثيقة قائمة مفصلة بأنواع المعلومات الشخصية المخزنة على موقعنا على الويب. على الرغم من أن لدينا ملفات تعريف الارتباط، إلا أنها لا يمكنها تنفيذ أي إجراء على جهازك المحمول أو سطح المكتب. يتم الاحتفاظ بملفات تعريف الارتباط فقط لتحسين تجربتك.

لا تنقل ملفات تعريف الارتباط الخاصة بموقعنا الإلكتروني المعلومات الشخصية من جهازك إلى أي نظام آخر ما لم يستخدم نظام آخر ملفات تعريف الارتباط التي يقدمها Copyleaks. مثل هذه ملفات تعريف الارتباط التابعة لجهات خارجية تقع خارج نطاق سيطرة Copyleaks، وتعتمد على الإعدادات التي يختارها المستخدم. لديك خيار تعديل إعدادات الأمان لجهاز الكمبيوتر/النظام الخاص بك وتقييد استخدام مثل هذه ملفات تعريف الارتباط من خلال الوصول إلى حسابك على موقعنا وتعديل الإعدادات في متصفحك.

في Copyleaks، نعمل بلا كلل للعثور على جميع الأخطاء الأمنية وإصلاحها لضمان سلامة معلوماتك الشخصية. يقوم فريق البحث والتطوير المحترف لدينا بفحص نظامنا بشكل روتيني بحثًا عن مشكلات أمنية. بالإضافة إلى ذلك، تعمل Copyleaks بشكل وثيق مع فرق الأمن الخارجية لتنفيذ اختبار الاختراق على أنظمتنا. نحن نعمل على مدار الساعة لتحسين نظامنا وتحسين تجربة المستخدمين والقضاء على المخاوف الأمنية.

من الشائع مواجهة مخاوف عند التسجيل للحصول على الخدمات عبر الإنترنت، وخاصة تلك التي تفشل في تحديد سياسات الأمان. ومع ذلك، في Copyleaks، نعطي الأولوية لسلامة بيانات عملائنا على أي شيء آخر. يوفر برنامجنا المستند إلى السحابة ميزة فريدة متجذرة في الأمان، مما يسمح للمستخدمين بتسجيل الدخول من أي جهاز أو متصفح ويب من خلال عملية مصادقة قوية. لزيادة ممارسات الأمان من جانب المستخدمين، نوصي مستخدمينا باستخدام كلمات مرور قوية مقترنة بمصادقة متعددة العوامل.

لا نسمح للمستخدمين بتسجيل الدخول من أجهزة تم تصنيفها على أنها مشبوهة. بالإضافة إلى ذلك، ننبه المستخدمين بشأن عمليات تسجيل الدخول غير المصرح بها ونطلب تأكيدًا من المستخدم بشأن صحتها. هذه ليست سوى بعض الممارسات التي نتبعها في Copyleaks لتحسين خدماتنا والحفاظ على أمان محكم لجميع عملائنا.

يتضمن هذا الدليل نظرة عامة أمنية رئيسية حول كيفية قيام Copyleaks بالحفاظ على البيانات آمنة ومأمونة.

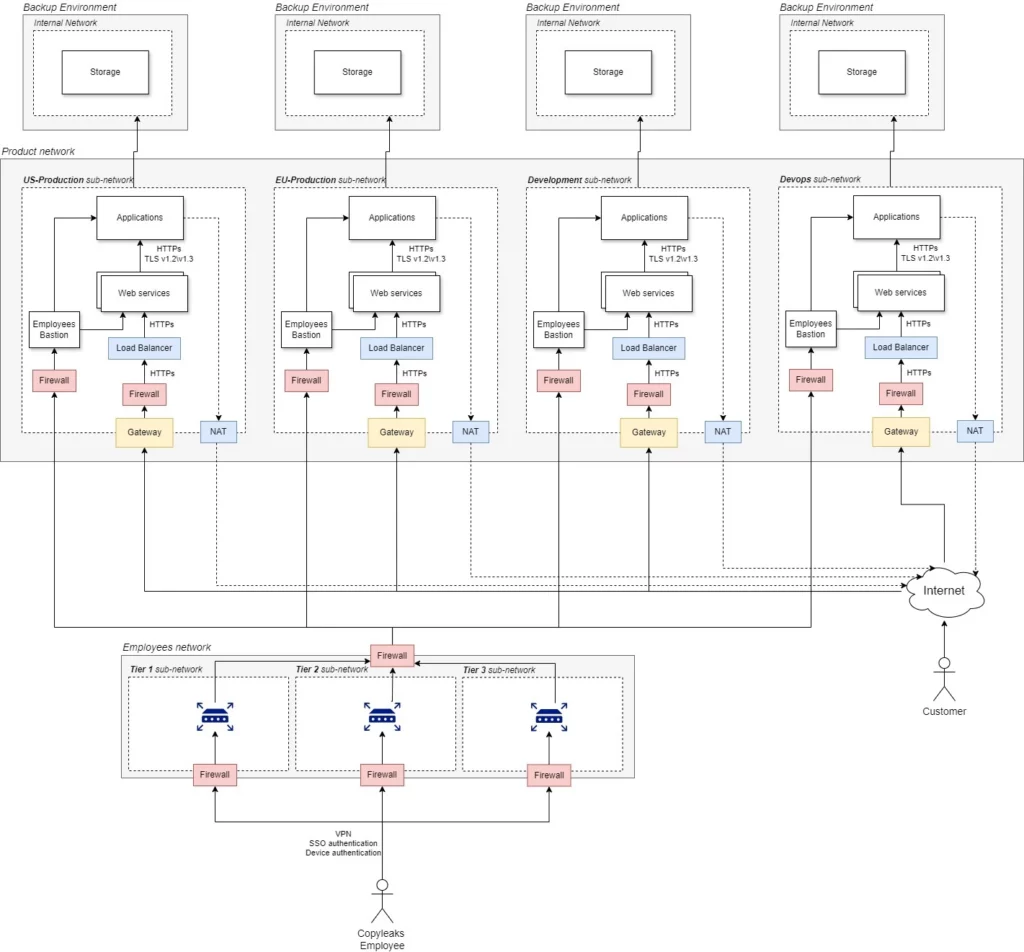

هندسة النظام

تم تصميم بنية Copyleaks لاستضافة السحابة. يتم تخزين جميع مكونات منتجاتنا في السحابة، مما يزيد من أمان البيانات. باستخدام السحابة، يمكن لـ Copyleaks الحفاظ على المرونة من حيث التحميل من خلال آلية الأمان المدمجة التي صممها أفضل مهندسي Google Cloud.

تم تصميم وبناء نظام Copyleaks باستخدام بنية الخدمات المصغرة. ومن خلال هذا التصميم، يتم تحديث خدمتنا وتحسينها باستمرار لمستخدمينا. وتتضمن هذه التحديثات ميزات جديدة وإصلاحات أمنية وإصلاحات للأخطاء. وعلاوة على ذلك، يتم إكمال جميع تحديثات البنية الأساسية هذه دون توقف. وبالتالي، بالنسبة لجميع عملاء Copyleaks، فإن هذه العملية سلسة ودون أي انقطاع في الخدمة.

مراكز البيانات

مراكز البيانات Copyleaks:

- Copyleaks.com – يقع في الولايات المتحدة الأمريكية.

- Copyleaks.eu – يقع في ألمانيا.

يتم استضافة البنية الأساسية Copyleaks على Google Cloud وهي آمنة للغاية مع الحماية المادية على مدار الساعة طوال أيام الأسبوع طوال العام. اقرأ المزيد عن سياسة الحماية المادية لـ Google Cloud.

أمان المنتج

تهدف تدابير الأمان الخاصة بـ Copyleaks إلى التحقق من نقاط الضعف النظامية وإيجاد حلول فورية وطويلة الأجل. يقوم فريقنا المحترف بفحص نقاط الوصول ومراجعتها بشكل روتيني لضمان خصوصية البيانات على جميع المستويات. تم تصميم جميع منتجاتنا لتعزيز تجربة المستخدمين مع تعظيم ومنع فقدان المعلومات. نظرًا لكونه تطبيقًا برمجيًا قائمًا على السحابة، يساعدك Copyleaks في الحفاظ على المعلومات آمنة في منطقة النسخ الاحتياطي السحابي. نحن نضمن عدم استخدام معلوماتك بواسطة أي أنظمة/تطبيقات أخرى أثناء استخدام منصتنا حتى تمنح أذونات صريحة لجهات خارجية أو تمكين النوافذ المنبثقة من تلك المواقع بشكل منفصل.

أمن الشبكات

يتواصل برنامج/منصة Copyleaks من خلال شبكة داخلية للشركة. تستخدم جميع مكوناتنا هذه الشبكة. لا يمكن لموظفي Copyleaks الوصول إلى هذا المورد إلا إذا كان ذلك ضروريًا على وجه التحديد لتشغيل النظام. علاوة على ذلك، يستخدم موظفو Copyleaks بنية شبكة مستقلة، والتي تربط شبكات الموظفين والداخلية من خلال شبكة VPN آمنة. تراقب جدران الحماية الداخلية وصول الموظفين وتحد من الوصول حسب الحاجة. يتم إرسال جميع الحوادث المبلغ عنها على الفور إلى فريق منع البيانات/الأمان. يتم تأمين جميع الاتصالات الواردة إلى الشبكة الداخلية. للحصول على إذن للوصول إلى نظام الشبكة الداخلية، يجب على مقدم الطلب إثبات هويته باستخدام شهادة عميل SSL. بعد إثبات هوية مقدم الطلب، يفرض النظام قيودًا على من يمكنه الوصول إلى كل مكون. سيتم حظر الاتصالات غير المألوفة من مصادر غير موثوقة والإبلاغ عنها على الفور لمزيد من التحقيق. يتم تأمين الاتصال داخل الشبكة الداخلية باستخدام TLS v1.2 أو أحدث. يقوم فريق الأمان بتحديث وتعزيز بروتوكولات الأمان هذه باستمرار.

أمن البيانات

تُعد سلامة البيانات جزءًا لا يتجزأ من آليات أمان Copyleaks. يتم تشفير البيانات أثناء النقل وفي حالة السكون. وفي حالة السكون، يتم تشفير جميع البيانات المحفوظة. نستخدم تشفير AES-256bits لتشفير البيانات. تتم إدارة المفتاح بواسطة Google Cloud ويتم تدويره تلقائيًا حسب الحاجة. أثناء النقل، يتم نقل جميع البيانات باستخدام القنوات الآمنة (HTTPs) فقط. تتم عملية النسخ الاحتياطي للبيانات يوميًا. نقوم بتخزين البيانات الاحتياطية في مراكز البيانات الآمنة لدينا في الولايات المتحدة لمدة أربعة أشهر على الأقل، مما يمنحك راحة البال.

سياسة جمع البيانات

نحتفظ بنسختين من بيانات العميل. يتم إجراء نسخ احتياطية لكل مركز بيانات لدينا على أساس يومي. يتم تخزين النسخة الاحتياطية في مركز بيانات Google Cloud مختلف، لضمان سلامة البيانات في حالة وقوع كارثة.

تم تصميم النسخ الاحتياطي للبيانات لدينا لحل المشكلات الناجمة عن البنية الأساسية (مثل الزلزال) والمشكلات الناجمة عن أخطاء موظفي Copyleaks. وعلى النقيض من ذلك، فإن المشكلات التي يسببها المستخدمون، مثل قيام المستخدم بإزالة ملف عن طريق الخطأ، لا تشكل جزءًا من نطاق هذه السياسة.

أمان التطبيقات

نحن نجعل الأمان على رأس أولوياتنا عند كتابة تطبيقاتنا. لتحقيق مستوى عالٍ من الأمان، نقوم بما يلي:

- قم بإجراء عمليات فحص روتينية للثغرات الأمنية في مكونات نظامنا.

- تحديث أمان منتجاتنا بانتظام.

- استخدم محللي الكود الثابتين للكشف عن الأكواد التي تسبب مشاكل.

- إخفاء هوية أي بيانات فردية أثناء تحليلها وتحسين معايير الأمان لدينا في نهاية المطاف.

يتم تحديث تطبيقاتنا عادةً لمواجهة أي تهديدات أمنية كل بضعة أيام وبمعدل مرتفع للغاية. يتيح لنا هذا المعدل المرتفع والتردد الاستجابة بسرعة لأي تغيير مطلوب داخل بنيتنا الأساسية. كل هذا دون توقف - مما يوفر خدمة سلسة وغير منقطعة للمستخدم النهائي.

يراقب

يتم مراقبة نظامنا باستمرار على مدار الساعة، على مدار الأسبوع. وهذا يسمح لنا بالاستجابة الفورية بمجرد اكتشاف أي حادثة تعطل. نحن نراقب نظامنا كل 5 دقائق من 5 مناطق مختلفة حول العالم: أوروبا (بلجيكا)، وآسيا والمحيط الهادئ (سنغافورة)، وأمريكا الجنوبية (ساو باولو)، والولايات المتحدة (أيوا، وأوريجون، وفيرجينيا). تضمن عمليات فحص المراقبة العالمية خدمات محسنة لعملائنا في جميع أنحاء العالم. يتيح لنا نهج الإبلاغ عن تعطل النظام متعدد المواقع هذا تحديد ما إذا كانت منطقة جغرافية معينة تعاني من مشاكل في الشبكة بسرعة. مثل أي نظام برمجي آخر، قد تحدث حوادث النظام من وقت لآخر. لإبقاء مجتمع مستخدمي Copyleaks على اطلاع بمثل هذه الحوادث، نحافظ على موقع ويب منفصل. يمكن لمستخدمي Copyleaks البقاء على اطلاع دائم بحالات تعطل النظام، إن وجدت، على status.copyleaks.com. أثناء عملية التوجيه، نوصي مستخدمينا بشدة بالاشتراك في تحديثات الحالة المباشرة على هذا الموقع. وبحسب السجل، تعمل خدمات Copyleaks بمتوسط تشغيل قياسي يبلغ 99.95%، وهو رقم قياسي مثير للإعجاب في الصناعة.

ممارسات الموظفين

افتراضيًا، لا يمكن لوكلاء Copyleaks الوصول إلى الملفات المرسلة من قبل العملاء. إذا أراد العميل السماح لوكلاء Copyleaks بالوصول إلى ملفاته، فيجب عليه السماح بذلك صراحةً وتقييد الوصول بفترة زمنية. بعد منح الوصول، سيكون لدى بعض وكلاء Copyleaks إمكانية الوصول إلى عمليات مسح العملاء.

لدينا فريق ذو خبرة في التعامل مع حسابات المستخدمين. نحن لا نتعامل مع أمن الموظفين باستخفاف. يعمل خبراؤنا المحترفون بلا كلل لضمان سير خدمات Copyleaks بسلاسة ولا يُسمح لهم بالوصول إلى المعلومات المتعلقة بمسؤولياتهم إلا. تصل Copyleaks في المقام الأول إلى بيانات المستخدمين لتحسين خدمتهم ومعالجة أي مخاوف. نحن نضمن أن يقوم جميع الموظفين بالتحقق من هويتهم من خلال عملية أمنية صارمة قبل أن يتمكنوا من الوصول إلى نظامنا. يجب على الموظفين اتباع عملية مصادقة ثنائية العوامل بشكل إلزامي للقضاء على مخاطر الوصول غير المشروع. تطبق Copyleaks أيضًا سياسة كلمة مرور معقدة، مما يضمن أن كلمات المرور المستخدمة تتكون من أحرف عشوائية وأبجديات وعناصر أخرى. هناك المزيد من عمليات التحقق والتوازن والتدقيق العشوائية التي يتم إجراؤها على موظفي الشركة للقضاء على احتمالات خرق البيانات.

لا يمكن لجميع الموظفين الوصول إلى جميع بيانات المستخدم، وقد تم ذلك عن قصد حتى لا تكون بيانات المستخدم متاحة بسهولة لأي موظف. كما يُطلب من الموظفين تسجيل الدخول إلى متصفحات الويب الخاصة بهم باستخدام رسائل البريد الإلكتروني الخاصة بالشركة، مما يسمح لفريق الأمن في Copyleaks بمراقبة أنشطة الموظفين وفقًا للبروتوكولات المحددة.

امتثال

- تقوم مراكز بيانات Copyleaks بجمع ومعالجة المعلومات التي ترسلها أثناء إنشاء حسابك وفقًا لقانون حماية الخصوصية الإسرائيلي، 5741-1981. نحن نلتزم بقانون حماية الخصوصية هذا لحماية بيانات مستخدمينا.

- مركز البيانات التابع للاتحاد الأوروبي (copyleaks.eu) متوافق مع اللائحة العامة لحماية البيانات (GDPR).

- PCI DSS – نحن لا نقوم بتخزين أو معالجة أو نقل بيانات حامل البطاقة. Copyleaks تستخدم Stripe Inc لتنفيذ معاملات الدفع.

البائعون من جهات خارجية

توفر خدماتنا فرصًا للاتصال بمنصات الخدمات الخارجية. لا تندرج روابط الجهات الخارجية هذه ضمن نطاق نظام أمان البيانات Copyleaks. لحماية بياناتك، اقرأ بيان مواقع الجهات الخارجية قبل تقديم أي معلومات شخصية.

مزيد من المعلومات حول أمان بيانات Copyleaks

نحن نسعى إلى تعزيز أمن المعلومات لمستخدمينا. إذا كانت لديك أي مخاوف أمنية بشأن بياناتك، فيمكنك الإبلاغ عنها لفريقنا. بصفتك مستخدمًا مسجلاً، يمكنك إرسال لقطة شاشة لحادث الأمان الخاص بك من معرف البريد الإلكتروني المسجل الخاص بك إلى [email protected]. يمكنك أيضًا إضافة أي معلومات أخرى ذات صلة بالاختراق الأمني في البريد الإلكتروني.

إذا كان لديك أي أسئلة بخصوص إجراءاتنا الأمنية، يمكنك إرسال استفسارك إلى الأمن@copyleaks.comإذا كان لديك أي استفسارات حول خدماتنا سياسة الخصوصية أو الشروط والأحكاميمكنك التواصل مع فريق الدعم الخاص بنا باستخدام معرف البريد الإلكتروني Copyleaks الخاص بك، وسوف نعمل على معالجة مخاوفك في أقرب وقت ممكن.

كما هو الحال دائمًا، نبذل قصارى جهدنا للقضاء على مخاطر مجرمي الإنترنت والحفاظ على حماية معلوماتك الحساسة بأي ثمن. إذا شعرت يومًا ما بأن حسابك قد تعرض للاختراق، فيرجى الاتصال بنا على الفور عبر البريد الإلكتروني. يمكنك أيضًا حذف معلوماتك أثناء تعطيل حسابك من خلال زيارة https://id.copyleaks.com/security/delete-internal-data.

تقرير الثغرات الأمنية

نحن نجري عمليات فحص الثغرات الأمنية وعمليات الاختراق بشكل منتظم من خلال Google Cloud. نرحب دائمًا بالتعليقات من المستخدمين ونشجعهم عليها إذا اكتشفوا ثغرة أمنية من أي نوع. يمكنك إرسال تقرير إلى Copyleaks بالتفاصيل التالية:

- إذا كنت مستخدمًا مسجلاً في Copyleaks وعنوان البريد الإلكتروني المرتبط بحسابك.

- لقطة شاشة للمشكلة.

- أية معلومات أخرى تريد مشاركتها.

- اقرأ المزيد هنا.